开云体育被感染的应用技术下载了 242-开云官网切尔西赞助商(2025已更新(最新/官方/入口)

Google Play 商店和 Apple App Store 上的 Android 和 iOS 应用技术包含一个坏心软件开采套件(SDK),旨在使用 OCR 偷窃器窃取加密货币钱包还原短语。该作为被称为" SparkCat "开云体育,其称号(" Spark ")是受感染应用技术中坏心 SDK 组件之一的称号(" Spark ")。

左证 Kaspersky 的说法,仅在 Google Play 上,下载数字就不错公开使用,被感染的应用技术下载了 242,000 次。

Kaspersky 评释说:"咱们发现 Android 和 iOS 应用技术具有坏心的 SDK/ 框架,这些应用技术镶嵌了窃取加密货币钱包还原短语,其中一些不错在 Google Play 和 App Store 上找到。"

从 Google Play 下载了被感染的应用技术朝上 242,000 次。这是在 App Store 中找到偷窃器的第一个已知案例。

Spark SDK 窃取用户的加密货币

被感染的 Android 应用技术上的坏心 SDK 期骗了称为" Spark "的坏心 Java 组件,该组件伪装要素析模块。

它使用 GitLab 上存储的加密成立文献,该文献提供高唱和操作更新。在 iOS 平台上,该框架具有不同的称号,举例" gzip "," googleappsdk "或" stat "。另外,它使用一个称为" IM_NET_SYS "的基于锈的采集模块来惩处与高唱和限制(C2)工作器的通讯。

该模块使用 Google ML Kit OCR 从缔造上的图像中提真金不怕火文本,试图找到可用于在挫折者缔造上加载加密货币钱包的还原短语,而无需知说念密码。

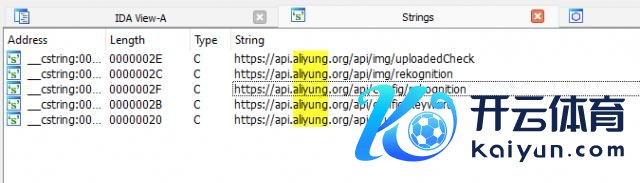

它(坏心组件)会左证系统的讲话加载不同的 OCR 模子,以差别图片中的拉丁语,韩语和日本脚色。然后,SDK 一齐径 / API / E / D / U 将关连缔造的信息上传到高唱工作器,并在反应中接收一个更正坏心软件后续操作的对象。

用于理解到高唱和限制工作器的 URL

该坏心软件通过使用不同讲话的特定要道字来搜索包含好意思妙的图像,而这些要道字是每个区域(欧洲,亚洲等)的变化。固然某些应用技术泄露针对区域,但它们在指定地舆区域除外使命的可能性也弗成排斥在外。

受感染的应用技术

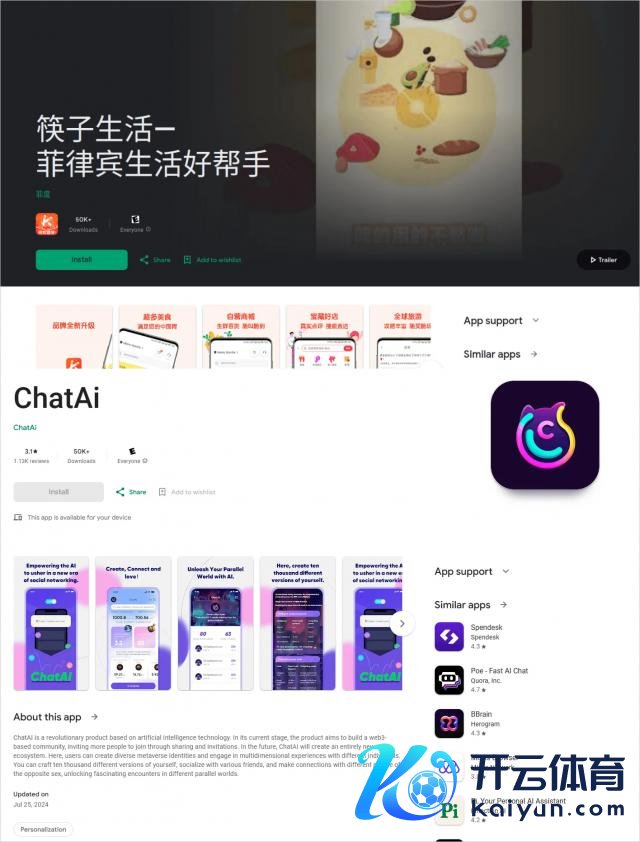

据发现,有 18 个受感染的 Android 和 10 个 iOS 应用技术,其中好多应用技术在各自的应用商店中仍然可用。 Android Chatai 应用技术是由卡巴斯基感染的一个应用技术,该应用技术装置了朝上 50,000 次。该应用已不再在 Google Play 上可用。

在 Google Play 险阻载的 50000 个应用技术

若是用户在缔造上装置了这些应用技术中的任何一个开云体育,暴戾立即卸载它们,并使用移动防病毒器具扫描任何残留物。除此除外,用户最佳还应试虑重置。